Le français Qwant et l’allemand Ecosia ont l’ambition de devenir une alternative européenne au quasimonopole de Google dans les moteurs de recherche, où l’IA rebat les cartes. Leur index web européen EUSP vise l’indépendance par rapport à Bing de Microsoft – accusé de pratique anti-concurrentielle.

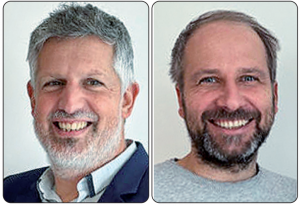

Selon nos informations, Qwant livre discrètement depuis le mois d’avril en France des résultats – sur son moteur de recherche – issus de l’index web européen codéveloppé avec son partenaire allemand Ecosia, un autre moteur de recherche alternatif. « Nous avons démarré en avril 2025, en France seulement pour le moment, et nous progressons chaque mois : près d’une requête sur deux est servie depuis notre index européen », indique à Edition Multimédi@ Olivier Abecassis (photo de gauche), directeur général de Qwant.

Selon nos informations, Qwant livre discrètement depuis le mois d’avril en France des résultats – sur son moteur de recherche – issus de l’index web européen codéveloppé avec son partenaire allemand Ecosia, un autre moteur de recherche alternatif. « Nous avons démarré en avril 2025, en France seulement pour le moment, et nous progressons chaque mois : près d’une requête sur deux est servie depuis notre index européen », indique à Edition Multimédi@ Olivier Abecassis (photo de gauche), directeur général de Qwant.

Cet index web européen, appelé European Search Perspective (EUSP), est développé par la joint-venture European Perspective, société créée à Paris en 2024, détenue à parts égales par Qwant et Ecosia, et présidée par Olivier Abecassis. « Pour l’Allemagne, c’est avant fin 2025, plutôt au quatrième trimestre », nous précise-t-il. Les premiers moteurs de recherche alternatifs à profiter de l’accès en temps réel aux données web les plus à-jour et pertinentes de cet index européen sont non seulement Qwant et Ecosia, mais aussi le français Lilo dont Qwant a finalisé l’acquisition mi-mai. « Ecosia et Lilo utiliseront également l’index EUSP pour servir dans les semaines à venir une partie de leurs requêtes en France », nous indique encore celui qui fut directeur du numérique du groupe TF1 (2016-2022).

Index web pour moteurs alternatifs et agents IA

La joint-venture European Perspective compte lever des capitaux auprès d’investisseurs extérieurs pour assurer son développement sur le long terme et être en capaciter de rivaliser avec Google. L’ambition du tandem franco-allemand : « Renforcer une alternative européenne, éthique et indépendante aux Gafam », mais aussi « plus respectueux de la vie privée » (1). Les résultats de recherche seront d’abord en langues française et allemande, une extension à l’anglais étant prévue, avec l’objectif à plus long terme d’être dans toutes les langues européennes. « Cet index pourra être rejoint par d’autres moteurs de recherche et servir de ressource clé pour l’industrie européenne, par exemple en fournissant un pool de données transparent et sécurisé pour (suite)

L’intelligence artificielle générative transforme en profondeur les paradigmes de la cybersécurité. En s’appuyant sur des modèles entraînés à partir de volumes de données considérables, cette technologie offre des applications variées dans la défense contre les menaces ou la gestion des attaques cyber. Mais l’IA générative permet également le développement d’usages malveillants, donnant ainsi naissance à une nouvelle vague de cybermenaces. Dans ce contexte, les entreprises doivent concilier innovation et sécurité, tout en respectant un cadre réglementaire européen en pleine évolution.

L’intelligence artificielle générative transforme en profondeur les paradigmes de la cybersécurité. En s’appuyant sur des modèles entraînés à partir de volumes de données considérables, cette technologie offre des applications variées dans la défense contre les menaces ou la gestion des attaques cyber. Mais l’IA générative permet également le développement d’usages malveillants, donnant ainsi naissance à une nouvelle vague de cybermenaces. Dans ce contexte, les entreprises doivent concilier innovation et sécurité, tout en respectant un cadre réglementaire européen en pleine évolution. Après avoir sanctionné OpenAI en décembre 2024 pour ses manquements au RGPD en lien avec son IA générative ChatGPT (

Après avoir sanctionné OpenAI en décembre 2024 pour ses manquements au RGPD en lien avec son IA générative ChatGPT (